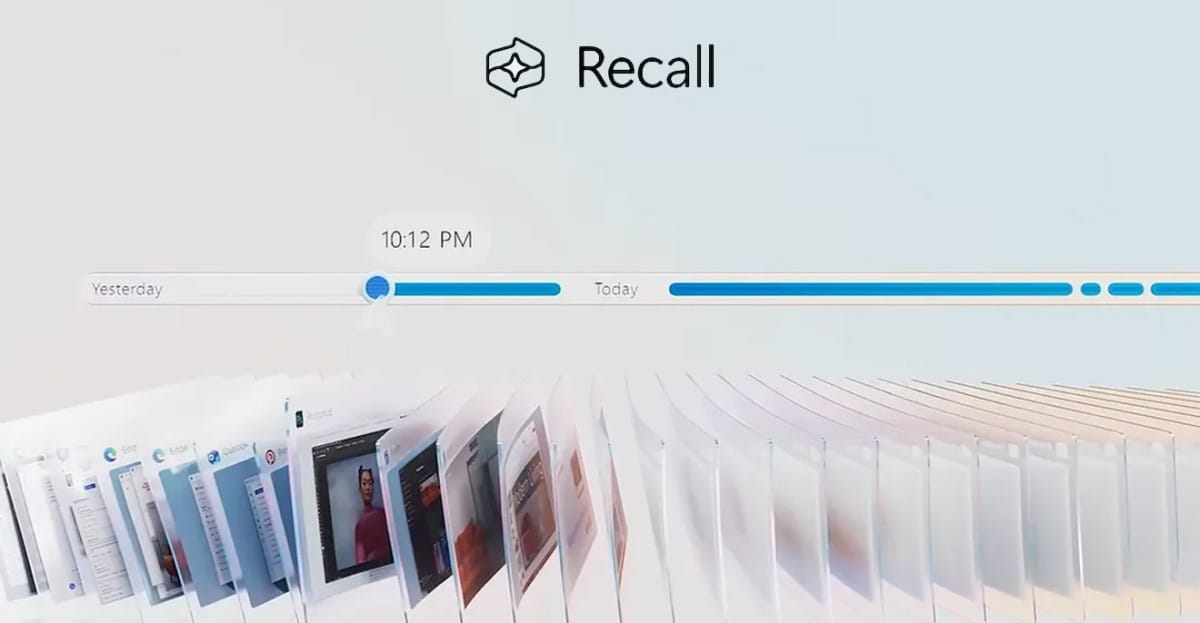

जब माइक्रोसॉफ्ट ने रिकॉल लॉन्च करने की कोशिश की, एक एआई-संचालित विंडोज़ सुविधा जो आपके पीसी पर आपके द्वारा किए जाने वाले अधिकांश कार्यों का स्क्रीनशॉट लेती है, तो इसे साइबर सुरक्षा के लिए “आपदा” और “गोपनीयता दुःस्वप्न” करार दिया गया था। प्रतिक्रिया और रिकॉल को फिर से डिज़ाइन करने और सुरक्षित करने में एक साल की देरी के बाद, यह एक बार फिर सुरक्षा और गोपनीयता संबंधी चिंताओं का सामना कर रहा है।

साइबर सुरक्षा विशेषज्ञ अलेक्जेंडर हेगेनाह ने बनाया है टोटलरिकॉल पुनः लोड किया गयाएक उपकरण जो रिकॉल से डेटा निकालता और प्रदर्शित करता है। यह टोटलरिकॉल टूल का एक अपडेट है जिसने माइक्रोसॉफ्ट द्वारा इसे दोबारा डिजाइन करने से पहले मूल रिकॉल फीचर की सभी कमजोरियों को प्रदर्शित किया था।

माइक्रोसॉफ्ट के रीडिज़ाइन ने विंडोज हैलो प्रमाणीकरण और वर्चुअलाइजेशन-आधारित सुरक्षा एन्क्लेव के माध्यम से एक सुरक्षित वातावरण के साथ रिकॉल डेटा के लिए एक सुरक्षित वॉल्ट बनाने पर ध्यान केंद्रित किया। रिकॉल के लिए उपयोगकर्ताओं को डेटा तक पहुंच प्राप्त करने और स्नैपशॉट को रिकॉर्ड करने में सक्षम करने के लिए चेहरे या फिंगरप्रिंट का उपयोग करके प्रमाणित करने की आवश्यकता होती है। माइक्रोसॉफ्ट ने एक बयान में कहा, “यह उपयोगकर्ता प्रमाणीकरण के साथ डेटा चुराने की कोशिश करने वाले गुप्त मैलवेयर के प्रयासों को प्रतिबंधित करता है।” सितंबर 2024 ब्लॉग पोस्ट.

हेगेनाह कहते हैं, “मेरे शोध से पता चलता है कि तिजोरी असली है, लेकिन विश्वास की सीमा बहुत जल्दी खत्म हो जाती है।” “टोटलरिकॉल रीलोडेड उस ‘अव्यक्त मैलवेयर’ को साथ लेकर चलता है।” टोटलरिकॉल रीलोडेड टूल पृष्ठभूमि में चुपचाप चल सकता है और उपयोगकर्ता को विंडोज हैलो प्रॉम्प्ट के साथ प्रमाणीकरण करने के लिए बाध्य करने के लिए रिकॉल टाइमलाइन को सक्रिय कर सकता है। एक बार प्रमाणीकरण हो जाने के बाद, टोटलरिकॉल रीलोडेड वह सब कुछ निकाल सकता है जिसे विंडोज रिकॉल ने कभी कैप्चर किया है। “बिल्कुल यही वह परिदृश्य है जिसे माइक्रोसॉफ्ट के आर्किटेक्चर द्वारा प्रतिबंधित किया जाना चाहिए,” हेगेनाह कहते हैं.

रिकॉल केवल स्क्रीनशॉट के अलावा और भी बहुत कुछ संग्रहीत करता है, जिसमें आपकी स्क्रीन पर दिखाई देने वाले टेक्स्ट का इतिहास, संदेश, ईमेल, दस्तावेज़, ब्राउज़िंग इतिहास और भी बहुत कुछ शामिल है। रिकॉल सुरक्षा में माइक्रोसॉफ्ट के बदलाव सीईओ सत्या नडेला द्वारा कर्मचारियों से कहे जाने के महीनों बाद आए, “यदि आप सुरक्षा और अन्य प्राथमिकता के बीच व्यापार का सामना कर रहे हैं, तो आपका उत्तर स्पष्ट है: सुरक्षा करें।”

हेगनाह ने जिम्मेदारीपूर्वक पिछले महीने माइक्रोसॉफ्ट को अपने नवीनतम निष्कर्षों का खुलासा किया, लेकिन कंपनी ने रिपोर्ट बंद कर दी और कहा कि इसमें कोई भेद्यता नहीं है। माइक्रोसॉफ्ट सिक्योरिटी के कॉर्पोरेट उपाध्यक्ष डेविड वेस्टन ने एक बयान में कहा, “हम इस मुद्दे की पहचान करने और जिम्मेदारी से रिपोर्ट करने के लिए अलेक्जेंडर हेगेनाह की सराहना करते हैं। सावधानीपूर्वक जांच के बाद, हमने निर्धारित किया कि प्रदर्शित एक्सेस पैटर्न इच्छित सुरक्षा और मौजूदा नियंत्रणों के अनुरूप हैं, और सुरक्षा सीमा के बाईपास या डेटा तक अनधिकृत पहुंच का प्रतिनिधित्व नहीं करते हैं।” द वर्ज. “प्राधिकरण अवधि में टाइमआउट और एंटी-हैमरिंग सुरक्षा होती है जो दुर्भावनापूर्ण प्रश्नों के प्रभाव को सीमित करती है।”

को संदेशों में द वर्जहेगेनाह माइक्रोसॉफ्ट की टाइमआउट सुरक्षा पर विवाद करता है। “मैं डेटा का पुनर्मतदान कर सकता हूं, और मैं अपने टूल में क्या कर रहा हूं [is] इसे बायपास करने के लिए. और टाइमआउट को ठीक कर दिया गया है,” हेगेनाह कहते हैं। ”मेरा सबसे बड़ा मुद्दा अभी भी यह है कि वे अपनी आधिकारिक घोषणा में कह रहे हैं कि एन्क्लेव ‘अव्यक्त मैलवेयर को साथ आने से रोकता है,’ जो कि यह स्पष्ट रूप से नहीं करता है।”

टोटलरिकॉल रीलोडेड नवीनतम कैश्ड विंडोज रिकॉल स्क्रीनशॉट को विंडोज हैलो प्रमाणीकरण के बिना भी निकाल सकता है, या संपूर्ण कैप्चर इतिहास को पूरी तरह से मिटा सकता है। लेकिन हेगेनाह ने जिस प्रकार के मैलवेयर का वर्णन किया है, वह पीसी पर पृष्ठभूमि में बैठ सकता है और विंडोज रिकॉल के साथ या उसके बिना भी स्क्रीनशॉट ले सकता है।

माइक्रोसॉफ्ट को नहीं लगता कि यहां कोई भेद्यता है क्योंकि विंडोज इसी तरह काम करता है। नियमित उपयोगकर्ता-मोड प्रक्रियाओं में विंडोज़ में एक सामान्य और अक्सर वैध व्यवहार के रूप में कोड को इंजेक्ट करने की क्षमता होती है, लेकिन यह लचीलापन दुरुपयोग के अवसर भी पैदा करता है।

एक समान इन्फोस्टीलर मैलवेयर बैठ सकता है और 1 पासवर्ड डेटा या आपके ब्राउज़िंग इतिहास को निकाल सकता है, अगर यह विभिन्न अन्य विंडोज सुरक्षा उपकरणों और मेमोरी सुरक्षा प्रयासों द्वारा पहचाना नहीं गया था। बड़ी चिंता यह है कि रिकॉल केवल पासवर्ड या ब्राउज़िंग इतिहास की तुलना में बहुत अधिक संवेदनशील डेटा संग्रहीत करता है, और माइक्रोसॉफ्ट का मूल वादा है कि रिकॉल पृष्ठभूमि में मैलवेयर के खिलाफ विरोध करेगा।

चिंताओं के बावजूद, Microsoft को अपने रिकॉल रीडिज़ाइन के साथ बहुत कुछ सही मिला। हेगेनाह कहते हैं, ”वीबीएस एन्क्लेव बहुत ठोस है।” “प्रमाणीकरण मॉडल स्टेटलेस और रेस-मुक्त है (हजारों जांच, शून्य बाईपास)।” हेगेनाह को लगता है कि माइक्रोसॉफ्ट रिकॉल के लिए अपने सुरक्षा डिजाइन लक्ष्यों को पूरा करने के लिए एक कदम आगे बढ़ सकता है और उसे आगे बढ़ना चाहिए। वे कहते हैं, “मूलभूत समस्या क्रिप्टो, एन्क्लेव, प्रमाणीकरण या पीपीएल नहीं है।” “यह प्रतिपादन के लिए डिक्रिप्टेड सामग्री को एक असुरक्षित प्रक्रिया में भेज रहा है। तिजोरी का दरवाजा टाइटेनियम है। इसके बगल की दीवार ड्राईवॉल है।”