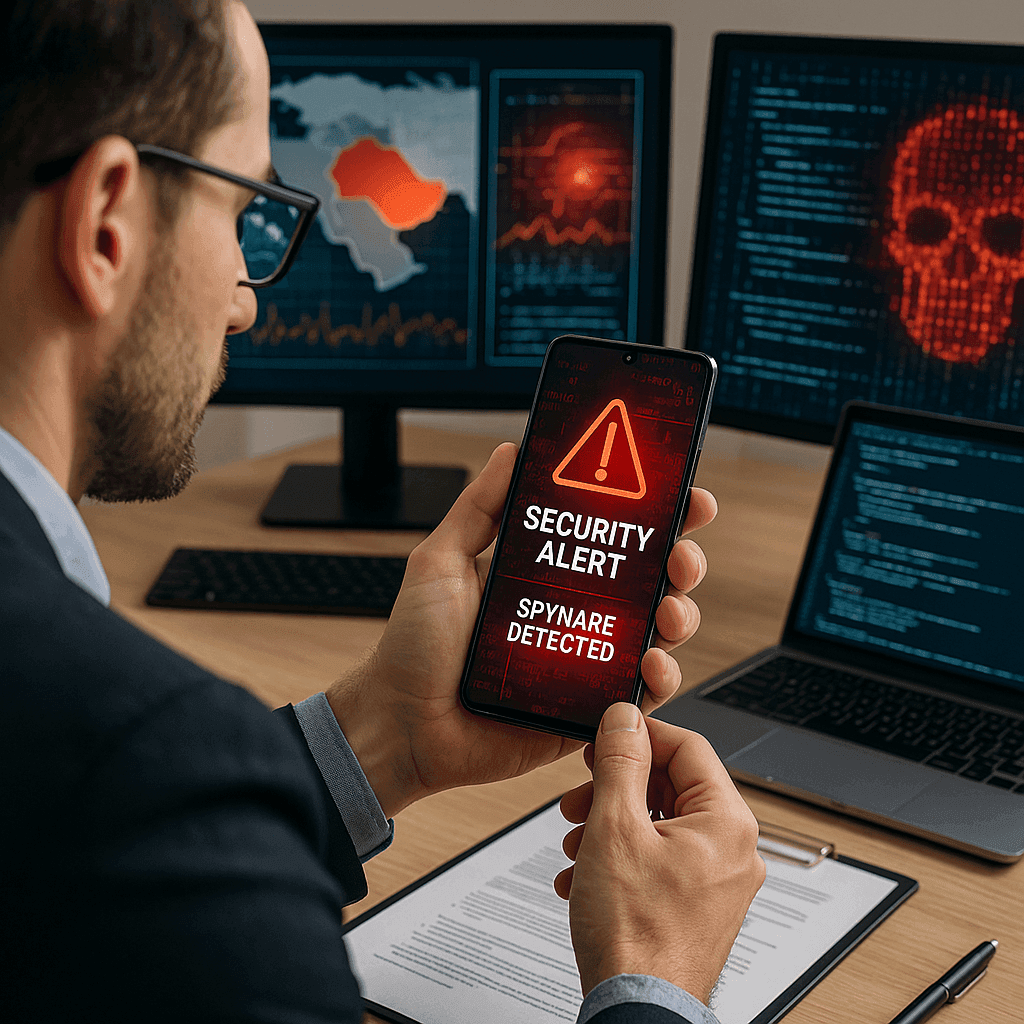

‘लैंडफॉल’ नामक एक परिष्कृत एंड्रॉइड स्पाइवेयर ने लगभग एक साल तक पूर्व अज्ञात सैमसंग गैलेक्सी भेद्यता का फायदा उठाया, मध्य पूर्व में व्यक्तियों को लक्षित किया, जिसे शोधकर्ता एक सटीक जासूसी अभियान के रूप में वर्णित करते हैं। शून्य-दिन के हमले के लिए किसी उपयोगकर्ता सहभागिता की आवश्यकता नहीं थी और इसे केवल मैसेजिंग ऐप्स के माध्यम से एक दुर्भावनापूर्ण छवि प्राप्त करके ट्रिगर किया जा सकता था।

SAMSUNG गैलेक्सी उपयोगकर्ता अनजाने में एक परिष्कृत स्पाइवेयर ऑपरेशन के क्रॉसहेयर में फंस गए थे जो लगभग पूरे वर्ष तक रडार के नीचे उड़ता रहा। सुरक्षा शोधकर्ता पालो ऑल्टो नेटवर्क यूनिट 42 ने विशेष रूप से खुलासा किया है टेकक्रंच पहले अज्ञात एंड्रॉइड स्पाइवेयर जिसे ‘लैंडफॉल’ कहा जाता था, ने जुलाई 2024 से 2025 की शुरुआत तक गैलेक्सी उपकरणों में शून्य-दिन की भेद्यता का सफलतापूर्वक फायदा उठाया।

हमले का तरीका विशेष रूप से कपटपूर्ण था – पीड़ितों को केवल मैसेजिंग ऐप्स के माध्यम से एक हथियारयुक्त छवि प्राप्त करके समझौता किया जा सकता था, जिसमें उनकी ओर से किसी बातचीत की आवश्यकता नहीं थी। यूनिट 42 के वरिष्ठ प्रमुख शोधकर्ता इटाय कोहेन ने बताया, ‘यह विशिष्ट व्यक्तियों पर एक सटीक हमला था, न कि बड़े पैमाने पर वितरित मैलवेयर।’ टेकक्रंच. लक्षित प्रकृति दृढ़ता से साइबर आपराधिक लाभ के बजाय जासूसी प्रेरणाओं का सुझाव देती है।

SAMSUNG अप्रैल 2025 में सुरक्षा दोष को ठीक कर दिया गया – जिसे आधिकारिक तौर पर CVE-2025-21042 के रूप में ट्रैक किया गया, लेकिन कंपनी ने उल्लंघन के दायरे के बारे में टिप्पणी के अनुरोधों का जवाब नहीं दिया है। भेद्यता ने एंड्रॉइड संस्करण 13 से 15 को प्रभावित किया, स्पाइवेयर के स्रोत कोड ने विशेष रूप से गैलेक्सी एस 22, एस 23, एस 24 और जेड-सीरीज़ मॉडल को लक्ष्य के रूप में संदर्भित किया।

भौगोलिक पदचिह्न अभियान के संभावित उद्देश्यों के बारे में एक आकर्षक कहानी बताता है। यूनिट 42 ने पाया कि 2024 और 2025 की शुरुआत में मोरक्को, ईरान, इराक और तुर्की के उपयोगकर्ताओं से वायरसटोटल, एक मैलवेयर स्कैनिंग सेवा, वायरसटोटल पर अपलोड किए गए थे। तुर्की की राष्ट्रीय साइबर तैयारी टीम यूएसओएम ने स्पाइवेयर के कमांड-एंड-कंट्रोल आईपी पते में से एक को दुर्भावनापूर्ण के रूप में चिह्नित किया, जिससे इस सिद्धांत को बल मिला कि तुर्की के व्यक्ति लक्ष्यों में से थे।

जो चीज़ इस खोज को विशेष रूप से महत्वपूर्ण बनाती है वह है लैंडफॉल का निगरानी पारिस्थितिकी तंत्र से स्पष्ट संबंध। स्पाइवेयर स्टील्थ फाल्कन के साथ डिजिटल बुनियादी ढांचे को साझा करता है, जो एक प्रसिद्ध निगरानी विक्रेता है जिसने 2012 से अमीराती पत्रकारों, कार्यकर्ताओं और असंतुष्टों को लक्षित किया है। जबकि यूनिट 42 के शोधकर्ताओं ने नोट किया कि लिंक ‘दिलचस्प’ हैं, उन्होंने निश्चित रूप से किसी विशिष्ट सरकारी ग्राहक को हमलों के लिए जिम्मेदार ठहराया है।

लैंडफॉल की क्षमताएं अन्य राज्य-प्रायोजित स्पाइवेयर टूल की क्षमताओं को प्रतिबिंबित करती हैं, जो हमलावरों को व्यापक डिवाइस एक्सेस प्रदान करती हैं। एक बार इंस्टॉल हो जाने पर, यह डिवाइस के माइक्रोफ़ोन को सक्रिय करने और पीड़ित के सटीक स्थान को ट्रैक करने के साथ-साथ फ़ोटो, संदेश, संपर्क और कॉल लॉग एकत्र कर सकता है। निगरानी कार्यक्षमता का यह स्तर सामान्य साइबर अपराधियों के बजाय राष्ट्र-राज्य अभिनेताओं द्वारा उपयोग किए जाने वाले उपकरणों के अनुरूप है।