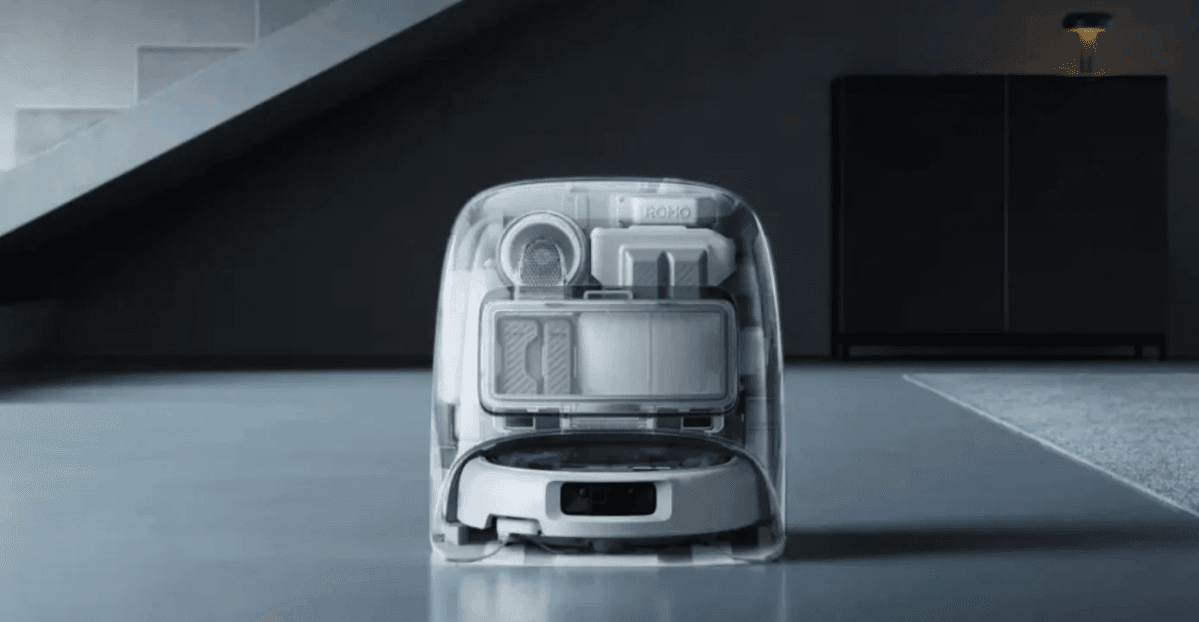

सैमी अज़दौफ़ल का दावा है कि वह दुनिया के हर रोबोट वैक्यूम को हैक करने की कोशिश नहीं कर रहा था। वह बताता है कि वह बस PS5 गेमपैड के साथ अपने बिल्कुल नए डीजेआई रोमो वैक्यूम को रिमोट से नियंत्रित करना चाहता था द वर्जक्योंकि यह मज़ेदार लग रहा था।

लेकिन जब उनके घरेलू रिमोट कंट्रोल ऐप ने डीजेआई के सर्वर से बात करना शुरू किया, तो यह आसान नहीं था एक वैक्यूम क्लीनर जिसने उत्तर दिया। दुनिया भर में उनमें से लगभग 7,000, अज़दौफ़ल को अपने बॉस की तरह मानने लगे।

वह उन्हें दूर से नियंत्रित कर सकता था, और उनके लाइव कैमरा फ़ीड के माध्यम से देख और सुन सकता था, उन्होंने मुझसे कहा, उन्होंने एक दोस्त के साथ इसका परीक्षण किया। वह उन्हें घर के प्रत्येक कमरे का नक्शा बनाते हुए देख सकता था, जिससे एक संपूर्ण 2डी फ्लोर प्लान तैयार हो जाता था। वह किसी भी रोबोट का पता लगाने के लिए उसके आईपी पते का उपयोग कर सकता है।

वह कहते हैं, ”मैंने पाया कि मेरा डिवाइस उपकरणों के सागर में से एक था।”

मंगलवार को, जब उन्होंने लाइव डेमो में मुझे अपनी पहुंच का स्तर दिखाया, तो मुझे अपनी आंखों पर विश्वास नहीं हुआ। दस, सैकड़ों, हजारों रोबोट ड्यूटी के लिए रिपोर्ट कर रहे हैं, प्रत्येक घर पर फोन करने वाले MQTT डेटा पैकेट हर तीन सेकंड में बताते हैं: उनका सीरियल नंबर, वे कौन से कमरे की सफाई कर रहे हैं, उन्होंने क्या देखा है, उन्होंने कितनी दूर तक यात्रा की है, जब वे चार्जर पर लौट रहे हैं, और रास्ते में उन्हें किन बाधाओं का सामना करना पड़ा।

मैंने इनमें से प्रत्येक रोबोट को दुनिया के मानचित्र पर धीरे-धीरे अस्तित्व में आते देखा। हमारे शुरू करने के नौ मिनट बाद, अज़दौफ़ल के लैपटॉप ने पहले ही 24 विभिन्न देशों में 6,700 डीजेआई उपकरणों को सूचीबद्ध कर लिया था और उनके 100,000 से अधिक संदेश एकत्र कर लिए थे। यदि आप कंपनी के डीजेआई पावर पोर्टेबल पावर स्टेशनों को जोड़ते हैं, जो इन्हीं सर्वरों पर होम फोन भी करते हैं, तो एज़डौफ़ल के पास 10,000 से अधिक उपकरणों तक पहुंच थी।

जब मैं कहता हूं कि पहले मुझे अपनी आंखों पर विश्वास नहीं हुआ, तो मेरा शाब्दिक अर्थ यही है। एज़डौफ़ल एआई रणनीति का नेतृत्व करता है एक अवकाश रेंटल होम कंपनी; जब उन्होंने मुझे बताया कि उन्होंने क्लाउड कोड का उपयोग करके डीजेआई के प्रोटोकॉल को रिवर्स इंजीनियर किया है, तो मुझे आश्चर्य हुआ कि क्या एआई इन रोबोटों को भ्रमित कर रहा है। इसलिए मैंने अपने सहकर्मी थॉमस रिकर से, जिन्होंने अभी-अभी डीजेआई रोमो की समीक्षा पूरी की है, हमें इसका सीरियल नंबर देने के लिए कहा।

उस 14-अंकीय संख्या से अधिक कुछ नहीं होने के कारण, अज़दौफ़ल न केवल हमारे रोबोट को खींच सकता था, वह सही ढंग से देख सकता था कि यह लिविंग रूम की सफाई कर रहा था और इसमें 80 प्रतिशत बैटरी जीवन शेष था। कुछ ही मिनटों में, मैंने रोबोट को एक अलग देश में स्थित लैपटॉप में कुछ अंक टाइप करके, प्रत्येक कमरे के सही आकार और आकार के साथ, मेरे सहकर्मी के घर का एक सटीक फ्लोर प्लान तैयार और प्रसारित करते देखा।

अलग से, अज़दौफ़ल ने अपने स्वयं के डीजेआई रोमो के लाइव वीडियो फ़ीड को खींच लिया, इसके सुरक्षा पिन को पूरी तरह से दरकिनार कर दिया, फिर अपने लिविंग रूम में चला गया और जब मैं देख रहा था तो कैमरे की ओर हाथ हिलाया। उनका यह भी कहना है कि उन्होंने फ्रांस में एक आईटी परामर्श फर्म में सीटीओ गोंजाग डेम्ब्रीकोर्ट के साथ अपने ऐप का एक सीमित-पढ़ने योग्य संस्करण साझा किया; डेम्ब्रीकोर्ट ने मुझे बताया कि ऐप ने उसे अपने डीजेआई रोमो के कैमरा फीड को पेयर करने से पहले ही दूर से देखने दिया।

अज़दौफ़ल यह सब सक्षम करने में सक्षम था बिना उनका दावा है कि डीजेआई के सर्वर को हैक किया जा रहा है। “मैंने किसी भी नियम का उल्लंघन नहीं किया, मैंने बाईपास नहीं किया, मैंने दरार नहीं डाली, क्रूर बल, जो भी हो।” उनका कहना है कि उन्होंने बस अपना खुद का डीजेआई रोमो का निजी टोकन निकाला – वह कुंजी जो डीजेआई के सर्वर को बताती है कि आपको इसकी पहुंच होनी चाहिए अपनी खुद की डेटा – और उन सर्वरों ने उसे हजारों अन्य लोगों का डेटा भी दिया। वह मुझे दिखाता है कि वह डीजेआई के प्री-प्रोडक्शन सर्वर, साथ ही अमेरिका, चीन और यूरोपीय संघ के लाइव सर्वर तक पहुंच सकता है।

यहाँ अच्छी खबर है: मंगलवार को, अज़दौफ़ल था नहीं हमारे डीजेआई रोमो को मेरे सहकर्मी के घर के माध्यम से आनंद की सवारी पर ले जाने, उसके कैमरे के माध्यम से देखने, या उसके माइक्रोफ़ोन के माध्यम से सुनने में सक्षम। अज़दौफ़ल और मैंने कंपनी को कमजोरियों के बारे में बताया था जिसके बाद डीजेआई ने पहले ही उस प्रकार की पहुंच को प्रतिबंधित कर दिया था।

और बुधवार की सुबह तक, अज़दौफ़ल के स्कैनर की पहुंच किसी भी रोबोट तक नहीं थी, यहां तक कि उसके अपने स्कैनर तक भी नहीं। ऐसा प्रतीत होता है कि डीजेआई ने अंतर को पाट दिया है।

लेकिन यह घटना डीजेआई की सुरक्षा और डेटा प्रथाओं पर गंभीर सवाल उठाती है। इसमें कोई संदेह नहीं है कि इसका उपयोग पूर्वव्यापी रूप से उन आशंकाओं को सही ठहराने में मदद करने के लिए किया जाएगा जिसके कारण चीनी ड्रोन निर्माता को बड़े पैमाने पर अमेरिका से बाहर होना पड़ा। यदि अज़दौफ़ल इन रोबोटों को बिना खोजे ही ढूंढ सकता है, तो क्या यह उन्हें नुकसान पहुंचाने के इरादे वाले लोगों से बचाएगा? यदि क्लाउड कोड एक ऐप उगल सकता है जो आपको किसी के घर में देखने की सुविधा देता है, तो एक डीजेआई कर्मचारी को ऐसा करने से क्या रोकता है? और क्या रोबोट वैक्यूम क्लीनर में माइक्रोफ़ोन होना चाहिए? अज़दौफ़ल कहते हैं, “अजीब वैक्यूम पर माइक्रोफ़ोन रखना बहुत अजीब है।”

यह तब मदद नहीं करता जब Azdoufal और द वर्ज इस मुद्दे के बारे में डीजेआई से संपर्क करने पर, कंपनी ने दावा किया कि उसने भेद्यता को ठीक कर लिया है जबकि वास्तव में यह केवल आंशिक रूप से ही हल हुआ था।

डीजेआई प्रवक्ता डेज़ी कोंग द्वारा प्रदान किए गए मूल बयान का हिस्सा पढ़ता है, “डीजेआई पुष्टि कर सकता है कि समस्या पिछले हफ्ते हल हो गई थी और सार्वजनिक प्रकटीकरण से पहले ही निवारण चल रहा था।” हमें वह बयान मंगलवार की सुबह 12:28 बजे ईटी पर प्राप्त हुआ – लगभग आधे घंटे पहले अज़दौफ़ल ने मुझे हमारी समीक्षा इकाई सहित हजारों रोबोटों को ड्यूटी के लिए रिपोर्ट करते हुए दिखाया।

स्पष्ट होने के लिए, यह आश्चर्य की बात नहीं है कि स्मार्टफोन ऐप वाला एक रोबोट वैक्यूम क्लीनर क्लाउड पर घर पर फोन करेगा। बेहतर या बदतर के लिए, उपयोगकर्ता वर्तमान में उन ऐप्स से अपने घरों के बाहर काम करने की उम्मीद करते हैं। जब तक आपने अपने घरेलू नेटवर्क में एक सुरंग नहीं बनाई है, इसका मतलब है कि पहले क्लाउड सर्वर के माध्यम से डेटा रिले करना।

लेकिन जो लोग अपने घर में कैमरा लगाते हैं, वे उम्मीद करते हैं कि डेटा पारगमन के दौरान और सर्वर तक पहुंचने के बाद भी सुरक्षित रहेगा। सुरक्षा पेशेवरों को यह पता होना चाहिए – लेकिन जैसे ही एज़डौफ़ल डीजेआई के एमक्यूटीटी सर्वर से जुड़ा, सब कुछ स्पष्ट रूप से दिखाई देने लगा। यदि डीजेआई ने उन सर्वरों में केवल एक विशेष रास्ता काट दिया है, तो हैकर्स द्वारा कोई दूसरा रास्ता ढूंढने पर यह उनकी सुरक्षा के लिए पर्याप्त नहीं हो सकता है।

दुर्भाग्य से, डीजेआई एकमात्र स्मार्ट होम कंपनी नहीं है जो सुरक्षा के मामले में लोगों को निराश करती है। 2024 में हैकरों ने पालतू जानवरों का पीछा करने और नस्लवादी गालियाँ देने के लिए इकोवाक्स रोबोट वैक्यूम पर कब्ज़ा कर लिया। 2025 में, दक्षिण कोरियाई सरकारी एजेंसियों ने सूचना दी ड्रीमी के X50 अल्ट्रा में एक दोष था जो हैकर्स को वास्तविक समय में इसके कैमरा फ़ीड को देखने दे सकता था, और एक अन्य इकोवाक्स और एक नरवाल रोबोवैक हैकर्स को डिवाइसों से तस्वीरें देखने और चुराने दे सकता था। (कोरिया के अपने सैमसंग और एलजी वैक्यूम को उच्च अंक प्राप्त हुए, और रोबोरॉक ने अच्छा प्रदर्शन किया।)

निःसंदेह, यह केवल रिक्त स्थान नहीं है। नए सुरक्षा विचारों के बावजूद, मैं अभी भी वायज़ कैमरा नहीं खरीदूंगा, क्योंकि उस कंपनी ने अपने ग्राहकों को चेतावनी देने के बजाय रिमोट एक्सेस भेद्यता को दूर करने की कोशिश की थी। मुझे एंकर की यूफी पर भरोसा करना मुश्किल होगा क्योंकि उसने अपनी सुरक्षा के बारे में भी हमसे झूठ बोला था। लेकिन एंकर साफ़ आया, और सूरज की रोशनी एक अच्छा कीटाणुनाशक है।

डीजेआई नहीं हो रहा है ख़ासकर यहां जो कुछ हुआ उसके बारे में पारदर्शी, लेकिन इसने हमारे लगभग सभी सवालों का जवाब दे दिया। एक नए बयान में द वर्ज प्रवक्ता डेज़ी कोंग के माध्यम से, कंपनी अब “एक बैकएंड अनुमति सत्यापन समस्या” स्वीकार करती है जो सैद्धांतिक रूप से हैकर्स को इसके रिक्त स्थान से लाइव वीडियो देखने दे सकती है, और यह स्वीकार करती है कि उसने उस समस्या को तब तक पूरी तरह से ठीक नहीं किया जब तक हमने पुष्टि नहीं की कि समस्याएँ अभी भी मौजूद थीं।

यहाँ वह पूरा बयान है:

डीजेआई ने जनवरी के अंत में आंतरिक समीक्षा के माध्यम से डीजेआई होम को प्रभावित करने वाली एक भेद्यता की पहचान की और तुरंत निवारण शुरू किया। समस्या को दो अद्यतनों के माध्यम से संबोधित किया गया था, एक प्रारंभिक पैच 8 फरवरी को तैनात किया गया था और एक अनुवर्ती अद्यतन 10 फरवरी को पूरा हुआ था। फिक्स स्वचालित रूप से तैनात किया गया था, और किसी उपयोगकर्ता कार्रवाई की आवश्यकता नहीं है।

भेद्यता में बैकएंड अनुमति सत्यापन समस्या शामिल थी जो डिवाइस और सर्वर के बीच एमक्यूटीटी-आधारित संचार को प्रभावित कर रही थी। हालांकि इस मुद्दे ने ROMO डिवाइस के लाइव वीडियो तक अनधिकृत पहुंच की सैद्धांतिक संभावना पैदा की, हमारी जांच से पुष्टि होती है कि वास्तविक घटनाएं बेहद दुर्लभ थीं। केवल कुछ संभावित अपवादों को छोड़कर, लगभग सभी पहचानी गई गतिविधि स्वतंत्र सुरक्षा शोधकर्ताओं द्वारा रिपोर्टिंग उद्देश्यों के लिए अपने स्वयं के उपकरणों का परीक्षण करने से जुड़ी हुई थी।

पहले पैच ने इस भेद्यता को संबोधित किया था लेकिन सभी सेवा नोड्स पर सार्वभौमिक रूप से लागू नहीं किया गया था। दूसरे पैच को पुनः सक्षम किया गया और शेष सेवा नोड्स को पुनः आरंभ किया गया। इसे अब पूरी तरह से सुलझा लिया गया है, और व्यापक प्रभाव का कोई सबूत नहीं है। यह कोई ट्रांसमिशन एन्क्रिप्शन समस्या नहीं थी. ROMO डिवाइस-टू-सर्वर संचार क्लियरटेक्स्ट में प्रसारित नहीं किया गया था और हमेशा टीएलएस का उपयोग करके एन्क्रिप्ट किया गया है। ROMO उपकरणों से जुड़ा डेटा, जैसे कि यूरोप में, यूएस-आधारित AWS क्लाउड इंफ्रास्ट्रक्चर पर संग्रहीत किया जाता है।

डीजेआई डेटा गोपनीयता और सुरक्षा के लिए मजबूत मानक बनाए रखता है और संभावित कमजोरियों की पहचान करने और उन्हें संबोधित करने के लिए प्रक्रियाएं स्थापित की हैं। कंपनी ने उद्योग-मानक एन्क्रिप्शन में निवेश किया है और एक दीर्घकालिक बग बाउंटी कार्यक्रम संचालित करती है। हमने स्वतंत्र सुरक्षा शोधकर्ताओं द्वारा साझा किए गए निष्कर्षों और सिफारिशों की समीक्षा की है, जिन्होंने हमारी मानक पोस्ट-रेमेडिएशन प्रक्रिया के हिस्से के रूप में उस कार्यक्रम के माध्यम से हमसे संपर्क किया था। डीजेआई अपने चल रहे प्रयासों के हिस्से के रूप में अतिरिक्त सुरक्षा संवर्द्धन लागू करना जारी रखेगा।

अज़दौफ़ल का कहना है कि अब भी, डीजेआई ने पाई गई सभी कमजोरियों को ठीक नहीं किया है। उनमें से एक सुरक्षा पिन की आवश्यकता के बिना अपने स्वयं के डीजेआई रोमो वीडियो स्ट्रीम को देखने की क्षमता है। एक और इतना खराब है कि मैं इसका वर्णन तब तक नहीं करूंगा जब तक कि डीजेआई के पास इसे ठीक करने के लिए अधिक समय न हो। डीजेआई ने तुरंत ऐसा करने का वादा नहीं किया।

और एज़डौफ़ल और सुरक्षा शोधकर्ता केविन फ़िनिस्टर दोनों ने मुझे बताया कि रोमियो के लिए एन्क्रिप्टेड डेटा को अमेरिकी सर्वर पर भेजना पर्याप्त नहीं है, अगर उस सर्वर के अंदर कोई भी इसे बाद में आसानी से पढ़ सकता है। फिनिस्टर ने मुझसे कहा, “अमेरिका में स्थित सर्वर किसी भी तरह से .cn डीजेआई कर्मचारियों को पहुंच से नहीं रोकता है।” यह स्पष्ट प्रतीत होता है, क्योंकि अज़दौफ़ल बार्सिलोना में रहता है और पूरी तरह से अलग-अलग क्षेत्रों में उपकरणों को देखने में सक्षम था।

“एक बार जब आप एमक्यूटीटी ब्रोकर पर एक प्रमाणित ग्राहक बन जाते हैं, यदि कोई उचित विषय-स्तरीय पहुंच नियंत्रण (एसीएल) नहीं है, तो आप वाइल्डकार्ड विषयों (उदाहरण के लिए, #) की सदस्यता ले सकते हैं और एप्लिकेशन परत पर सभी डिवाइसों से सभी संदेशों को प्लेनटेक्स्ट में देख सकते हैं,” एज़डौफ़ल कहते हैं। “टीएलएस इसे रोकने के लिए कुछ नहीं करता है – यह केवल पाइप की सुरक्षा करता है, न कि अन्य अधिकृत प्रतिभागियों से पाइप के अंदर क्या है।”

जब मैंने अज़दौफ़ल को बताया कि सार्वजनिक रूप से जाने से पहले मुद्दों को हल करने के लिए डीजेआई को अधिक समय नहीं देने के लिए कुछ लोग उनकी आलोचना कर सकते हैं, तो उन्होंने नोट किया कि उन्होंने कुछ भी हैक नहीं किया है, संवेदनशील डेटा को उजागर नहीं किया है, और सुरक्षा पेशेवर नहीं हैं। उनका कहना है कि वह बस PS5 गेमपैड के साथ अपने रोबोट को नियंत्रित करने की कोशिश करते समय जो कुछ भी हुआ, उसे लाइव ट्वीट कर रहे थे।

“हां, मैं नियमों का पालन नहीं करता, लेकिन लोग पैसे के लिए बग बाउंटी कार्यक्रम से जुड़े रहते हैं। मुझे कोई परवाह नहीं है, मैं बस इसे ठीक करना चाहता हूं,” वह कहते हैं। “मुझे लगता है कि अंत तक नियमों का पालन करने से शायद यह उल्लंघन काफी लंबे समय तक होता रहेगा।”

उन्हें विश्वास नहीं है कि डीजेआई ने वास्तव में जनवरी में ही इन मुद्दों की खोज की थी, और वह इस बात से नाराज़ हैं कि कंपनी ने उनके ईमेल का जवाब देने के बजाय केवल एक्स पर डीएम में उन्हें रोबोटिक रूप से जवाब दिया।

लेकिन वह एक बात से खुश हैं: वह सचमुच कर सकता है उसके रोमो को PlayStation या Xbox गेमपैड से नियंत्रित करें।